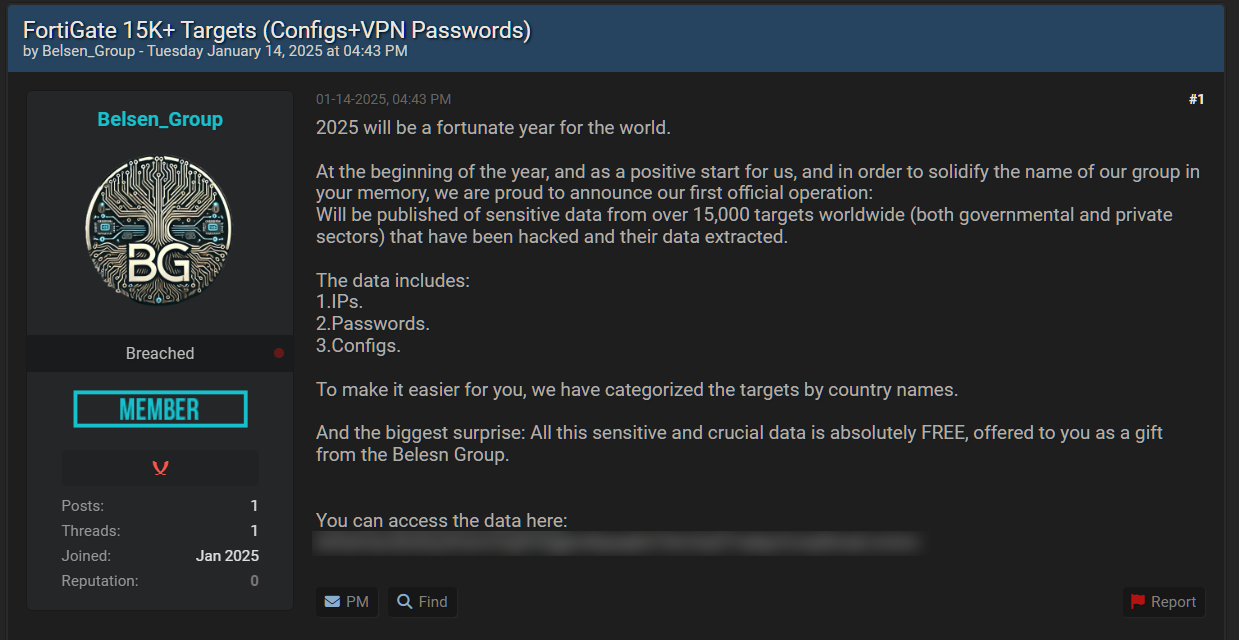

Più di 15.000 target in tutto il mondo.

I dispositivi FortiGate di Fortinet sono al centro di una massiccia campagna di attacchi informatici che sfrutta una vulnerabilità zero-day recentemente scoperta. Questi attacchi stanno mettendo a rischio migliaia di infrastrutture aziendali in tutto il mondo, con potenziali conseguenze devastanti per la sicurezza dei dati e delle reti aziendali.

Il problema interessa in particolare i dispositivi con interfacce di gestione esposte su Internet, una configurazione che li rende particolarmente vulnerabili a intrusioni non autorizzate.

Cosa sappiamo dell'attacco

Gli esperti di sicurezza hanno osservato un’attività sospetta a partire da novembre 2024, culminata in una serie di attacchi ben organizzati che sfruttano una vulnerabilità critica. Questa falla consente agli attaccanti di:

- Ottenere accesso amministrativo completo ai dispositivi;

- Modificare configurazioni sensibili;

- Creare accessi persistenti tramite account amministrativi fraudolenti;

- Infiltrarsi ulteriormente nelle reti sfruttando tecniche avanzate di movimento laterale.

Secondo le analisi, sono coinvolte le versioni di firmware tra la 7.0.14 e la 7.0.16, distribuite tra febbraio e ottobre 2024. Questo attacco opportunistico non è mirato a un settore specifico, ma colpisce indiscriminatamente ogni dispositivo vulnerabile.

Le quattro fasi dell’attacco

Il modus operandi degli attaccanti segue una strategia strutturata in più fasi:

- Individuazione delle vulnerabilità (novembre 2024): gli aggressori hanno scansionato reti alla ricerca di dispositivi esposti e configurazioni vulnerabili.

- Accesso iniziale e ricognizione: una volta individuati i dispositivi, hanno verificato la possibilità di ottenere privilegi elevati modificando configurazioni specifiche.

- Creazione di account non autorizzati (dicembre 2024): configurati nuovi accessi amministrativi o compromessi quelli esistenti, utilizzati per controllare i dispositivi.

- Espansione nell’infrastruttura: sfruttando tecniche avanzate, come il furto di credenziali tramite replica di dominio, gli attaccanti hanno proseguito il loro attacco all’interno delle reti aziendali compromesse.

Chi è a rischio

Tutti i dispositivi FortiGate con interfacce di gestione accessibili da Internet sono potenzialmente vulnerabili. L’attacco non discrimina in base al settore o alla dimensione dell’organizzazione, rendendo ogni infrastruttura una potenziale vittima.

Come proteggersi

Per contrastare questa minaccia, è fondamentale intervenire rapidamente. Ecco alcune misure di sicurezza da adottare immediatamente:

- Aggiorna il firmware all’ultima versione disponibile, scaricabile dal sito ufficiale di Fortinet;

- Chiudi le interfacce di gestione accessibili da Internet e limita l’accesso ai soli indirizzi IP autorizzati;

- Monitora regolarmente i log di sistema per individuare tentativi di accesso sospetti o modifiche non autorizzate;

- Implementa segmentazione di rete e controlli di accesso, per minimizzare i danni in caso di compromissione;

Valuta l’adozione di sistemi di rilevamento delle intrusioni per monitorare eventuali attività anomale.

Conclusione

Questa campagna di attacchi zero-day evidenzia l’importanza di mantenere aggiornati i dispositivi critici e implementare solide pratiche di sicurezza. Prevenire è sempre meglio che reagire: un approccio proattivo può evitare che una vulnerabilità diventi un attacco devastante per la tua infrastruttura aziendale.

Se vuoi proteggere la tua organizzazione da minacce simili, esplora le nostre soluzioni. Offriamo strumenti e strategie per la gestione delle vulnerabilità, il monitoraggio continuo delle reti e la protezione avanzata contro gli attacchi zero-day.

Scopri come possiamo aiutarti a rafforzare la sicurezza del tuo ambiente IT.