NIS 2: sei pronto?

La direttiva NIS 2 è una normativa europea fondamentale per garantire la sicurezza informatica delle aziende.

Oltre a rappresentare un obbligo normativo, è un’opportunità per proteggere i tuoi dati, migliorare la resilienza della tua azienda e ridurre il rischio di attacchi informatici contro infrastrutture, sistemi e processi digitali.

La NIS 2 non è solo per alcuni: il rischio è per tutti

Noi consigliamo vivamente un monitoraggio attivo e di non aspettare che sia troppo tardi. Nel 2024, gli attacchi informatici in Italia hanno mostrato un aumento significativo, con un incremento del 65% rispetto all’anno precedente.

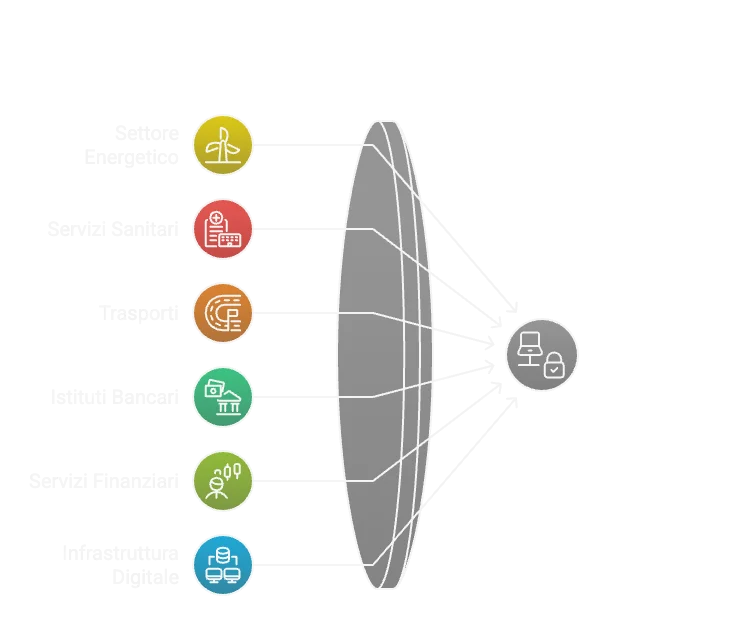

Chi rientra nella direttiva NIS 2

La NIS 2 distingue tra entità essenziali ed entità importanti. Capire se la tua azienda rientra nel perimetro è il primo passo per valutare obblighi, rischi e misure di sicurezza da adottare.

NIS 2: Entità Essenziali

NIS 2: Entità Importanti

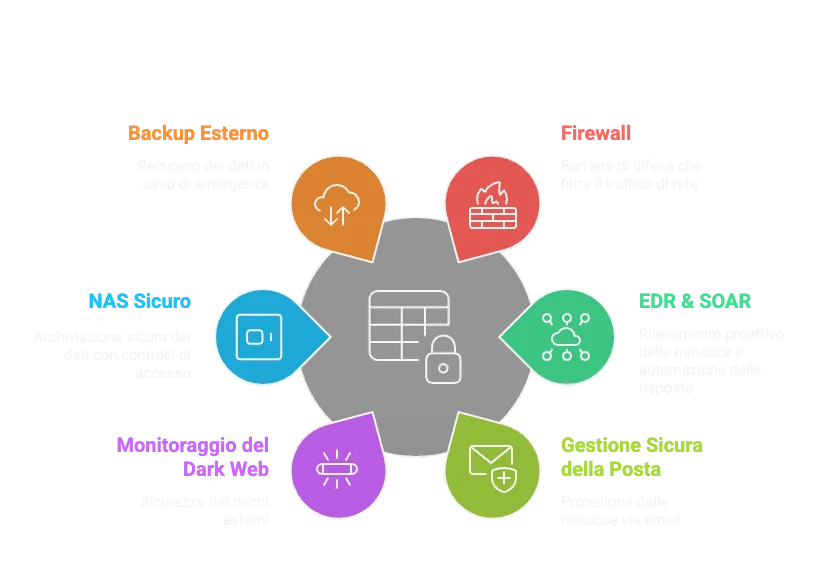

Soluzioni FDRK per la conformità alla NIS 2 in Puglia

Esplora le soluzioni indispensabili per garantire la sicurezza informatica della tua azienda in Puglia, in linea con gli standard della Direttiva NIS 2.

Monitoraggio e aggiornamenti costanti: DVA

Una volta implementati questi strumenti, la sicurezza deve essere monitorata e aggiornata regolarmente. Utilizzare il DVA è un modo efficace per identificare costantemente vulnerabilità e attuare soluzioni mirate.

Firewall: barriera di difesa

Il firewall è uno degli elementi fondamentali della sicurezza informatica aziendale: protegge la rete, controlla il traffico e riduce l’esposizione verso minacce esterne.

Cosa sono i firewall

I firewall sono dispositivi di sicurezza essenziali che funzionano come una barriera tra la rete aziendale e le minacce esterne. Creano un perimetro virtuale che protegge la rete filtrando il traffico in entrata e in uscita.

Funzionalità dei firewall avanzati

Oltre a bloccare accessi non autorizzati, i firewall avanzati offrono rilevamento e prevenzione delle intrusioni, controllo delle applicazioni e gestione delle VPN. Funzioni come filtro URL e geolocalizzazione IP consentono il monitoraggio in tempo reale, permettendo di rispondere in modo efficace a potenziali minacce.

Sistema EDR & SOAR: rilevamento proattivo e automazione delle risposte

EDR e SOAR lavorano insieme per individuare minacce, coordinare le azioni di sicurezza e velocizzare la risposta agli incidenti informatici.

Cosa sono EDR & SOAR

Il sistema di rilevamento e risposta agli incidenti EDR è progettato per identificare e rispondere alle minacce informatiche in tempo reale. Il SOAR, Security Orchestration, Automation and Response, si integra con l’EDR per automatizzare le risposte agli attacchi.

Funzionalità EDR & SOAR

Questi strumenti combinati rilevano attività sospette e automatizzano le azioni di risposta, bloccando le minacce prima che compromettano la rete. Il sistema EDR & SOAR consente una gestione rapida delle minacce e previene potenziali danni alla sicurezza aziendale.

Sistema di gestione mail sicura: protezione dalle minacce via email

La posta elettronica resta uno dei canali più utilizzati dagli attaccanti. Per questo serve una protezione dedicata, capace di filtrare, monitorare e bloccare le minacce prima che raggiungano gli utenti aziendali.

Perché proteggere la posta elettronica

La posta elettronica aziendale è uno dei principali canali per attacchi come phishing e spam. Un sistema di gestione mail sicura protegge dalle minacce via email, filtrando e monitorando i messaggi in entrata.

Funzionalità della mail security

Il sistema di gestione mail sicura rileva e blocca tentativi di phishing, spam e altre minacce, garantendo comunicazioni aziendali sicure e prive di rischi. Inoltre, aiuta a prevenire l’accesso non autorizzato ai dati sensibili attraverso le email.

Server NAS con permessi e controlli specifici: archiviazione sicura dei dati

Un server NAS consente di centralizzare, organizzare e proteggere i dati aziendali, mantenendo il controllo sugli accessi e riducendo il rischio di esposizione delle informazioni riservate.

Cosa sono i server NAS

Un server NAS, Network Attached Storage, è un sistema di archiviazione centralizzato per i dati aziendali, che consente di gestire i permessi di accesso in modo sicuro e ordinato.

Funzionalità per la protezione dei dati

Il NAS consente di organizzare e proteggere i dati con permessi definiti per ogni utente, garantendo che solo persone autorizzate possano accedere alle informazioni riservate. Il controllo rigoroso dei dati aiuta a mantenere un livello elevato di sicurezza.

Sistema di backup esterno: ripristino dei dati in caso di emergenza

Un sistema di backup esterno protegge i dati aziendali da guasti, errori umani, ransomware e interruzioni improvvise, garantendo una copia di sicurezza separata e sempre pronta al recupero.

Cosa significa backup esterno

Un sistema di backup esterno è una copia di sicurezza dei dati aziendali, conservata separatamente dall’infrastruttura principale per garantire il recupero in caso di emergenze, guasti o perdita accidentale delle informazioni.

Funzionalità per il ripristino dei dati

Questo sistema protegge i dati da perdite improvvise e permette di ripristinare rapidamente le operazioni in caso di interruzioni. Il backup esterno assicura che i dati siano sempre disponibili, minimizzando i rischi di perdita e riducendo i tempi di fermo operativo.

Monitoraggio del Dark Web: sicurezza dai rischi esterni

Il monitoraggio del dark web aiuta a capire se informazioni aziendali, credenziali o dati sensibili compromessi stanno circolando su reti non sicure.

Cosa significa monitoraggio del dark web

Il monitoraggio del dark web è un sistema che controlla se informazioni aziendali compromesse stanno circolando su reti non sicure. Permette di sapere se dati, credenziali o informazioni sensibili sono esposti a rischi esterni.

Funzionalità per la protezione dei dati

Il monitoraggio identifica fughe di dati e aiuta a prevenire attacchi informatici, scoprendo in anticipo possibili vulnerabilità aziendali. Questo strumento consente di mantenere la sicurezza dei dati, controllando che le informazioni sensibili non vengano utilizzate a fini dannosi.

Non aspettare: agisci ora

Essere pronti per la NIS 2 significa garantire il futuro della tua azienda. Contattaci oggi per scoprire come in Puglia FDRK può aiutarti a rispettare la normativa e proteggere ciò che conta di più: i tuoi dati e la tua operatività.

Compila il modulo qui sotto per iniziare il tuo percorso verso la conformità alla Direttiva NIS 2.